SSLクライアント認証サーバー

Powered BLUE SSLクライアント認証WebサーバーGlobal Sign Managed PKI / NRA / UPKI 対応 仮想アプライアンス

各社で運用のCA(認証局)で発行したSSLクライアント証明書を利用して、Webアクセス時のSSLクライアイント認証機能を持つWebアプライアンスです。

Powered BLUE SSLクライアント認証Webサーバーでは、

公的なCA(認証局)としては

●グローバルサイン マネージド PKI Lite (GlobalSign社)

●UPKI / 全国大学認証基盤 (国立情報学研究所:NII)

●他

PrivateなCAとしては

●Powered BLUE Private CA (mubit)

●他

などで発行のSSLクライアント証明書の「SSLクライアント認証」に対応しています

グローバルサイン社が運用するパブリック認証局(共有CA)を利用した、公的なSSLクライアント証明書の発行サービスです。GlobalSing社の提供するSaaSのサービス基盤を通して、利用者側でSSLクライアント証明書を発行・失効・管理ができます。

発行されたSSLクライアント証明書は

●Webアクセス認証

●メールの署名

●暗号化

など「パブリックなSSLクライアント証明書」として利用ができます。

また

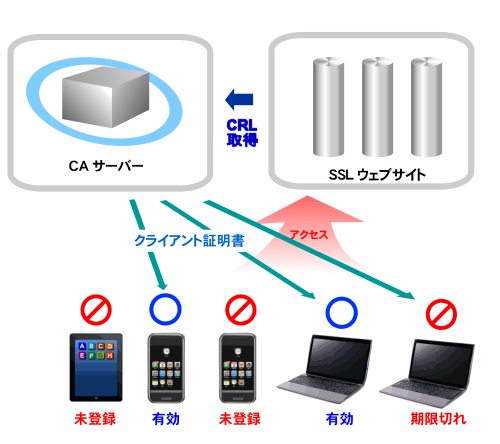

SSLクライアント証明書とは、個人を特定するために発行される電子証明書です。

SSLクライアント証明書がインストールされたPCやスマートフォン・タブレット等を利用することで、システムへのアクセスコントロールが可能になり、さらに電子メールへの電子署名と暗号化により、改ざんやフィッシング詐欺被害の防止を実現できます。

会社などで運用するWebへのアクセス時に、運営者が許可した端末(スマートフォン/タブレット端末/PCなど)のみにグローバルサイン社で発行したSSLクライアント証明書をインストールして、Webへアクセスできる端末をSSLクライアント認証により限定させることが出来ます。

証明書の発行や機器紛失時の証明書の失効や当該の証明書でのアクセス拒否などは、運営者が随時行うことができます。モバイル端末の新規導入やスマフォの紛失等においてもアクセス可否の設定など柔軟な運用が出来ます。

SSLクライアント証明書とID/パスワードを併用するすることで、簡単に2要素認証のシステムを運用することができます。

常時SSL化などでWebサイトへのアクセスをSSL通信にすることで、通信経路は暗号化されます。ただしパスワード の総当たり攻撃には無防備です。また経路が暗号化されるために、経路の中間での攻撃の遮断も出来ません。そのためにパスワードの総当り攻撃を受けるとサーバーの負荷が大きくなります。

SSLクライアント認証を導入の場合には、有効なSSLクライアント証明書を持たないユーザーはセッションを確立出来ないため、サーバーの負荷の低減や攻撃の防止を図ることが出来ます。WebサーバーへのアクセスをhttpsのSSLで暗号化させる場合には、「SSLクライアント認証」との併用で、より安全に運用することがベターです。

「Powered BLUE SSLクライアント認証サーバー」は、CAを運用する各社で発行されたSSLクライアント証明書に関して

●失効リスト(crl)の自動取得&自動更新

●Webアクセス時のSSLクライアント認証機能

●Webアプリの運用

●リバースプロキシ(オプション)

などの機能を有したWebアプライアンスです。

インターネットサーバー(Web/Mail/DNSサーバー)機能も有しており、各種のWebアプリ

●一般のWebページ

●Web Mail(Roundcube)

●オンラインストレージ(ownCloud)

●WordPress (CMS)

●グループウエア(サイボウズ・デスクネッツ)

●リバースプロキシ(オプション)

なども、1台の「Powered BLUE SSLクライアント認証サーバー」上で同時に併用運用&SSLクライアント認証にも対応しています。

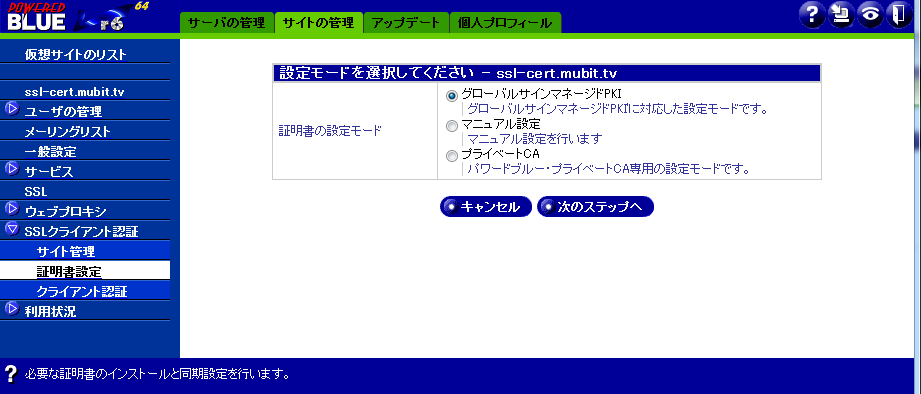

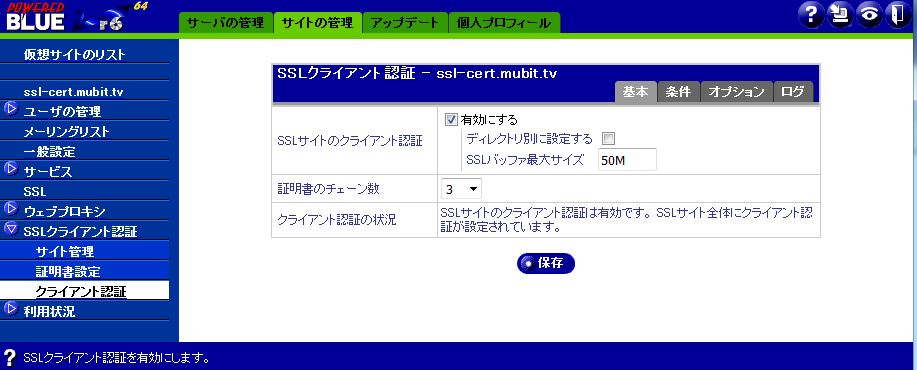

■簡単設定

専用ウイザードにより、

●各社CAで発行の失効リストの入手&自動同期

●SSLクライアント認証設定

が簡単に行えます。

SSLクライアント認証サーバーを自社管理で構築&運用が出来ます

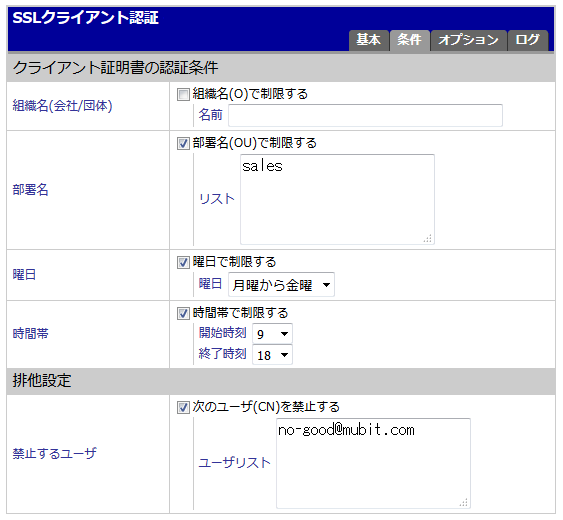

WebページへのSSLクライアント認証アクセスに際して、各種アクセス条件の設定ができます

利用のWebアプリケーション毎に異なるアクセス許可

例 Web アプリAを許可

例 Web アプリBを許可

例 Web アプリCを許可

部門/支店で許可

例 総務部からのアクセスを許可

例 営業部と開発部からのアクセスを許可

例 大阪支店からのアクセスを許可

日時指定で許可

曜日指定 (例 月曜日 から 金曜日まではアクセス許可)

時間指定 (例 9:00 から 17:00 まではアクセス許可)

特定のユーザーを除外

失効リスト(CRL)に関わらず、ただちにWebへのアクセス禁止を設定できます

証明書を失効させることなく、Webへのアクセスを禁止できます

例 端末を紛失したので、ただちにAさんの証明書でのアクセスを禁止

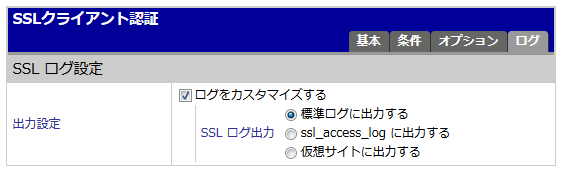

SSLクライアント認証時のアクセスログの出力先を指定出来ます

Webなどのインターネットサーバー機能

Webアプリの運用(Webメール/グループウエア/オンラインストレージ/ホームページ/他)

SSLでのWebへのアクセス&SSLクライアント認証およびWebアプリを1台で運用が出来ます

Powered BLUEの![]() Powered BLUE 870機能(Mail/DNS/Web/他)が利用できます。

Powered BLUE 870機能(Mail/DNS/Web/他)が利用できます。

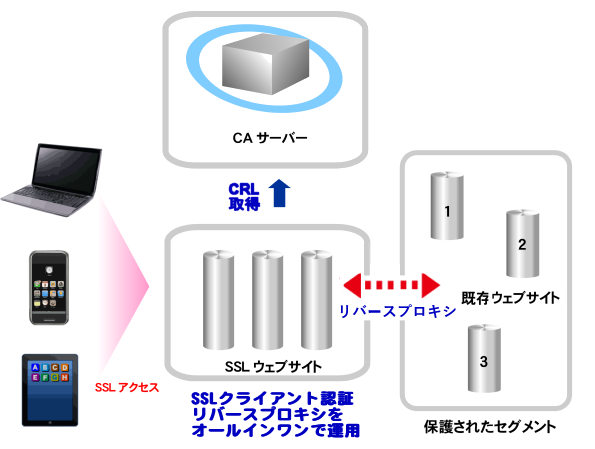

SSLクライアント認証とリバースプロキシ機能を1台で運用

既存のwebサーバーへのアクセスにSSLクライアント認証を簡単に導入出来ます

既存のWebサーバー側の変更は必要ありません

既存Webサービスへのクライアント認証&リバースプロキシの適用例

グループウェア/Webメール/Web-EDI/ワークフロー/オンラインストレージ/ホームページ

リバースプロキシ構成ネットワーク例

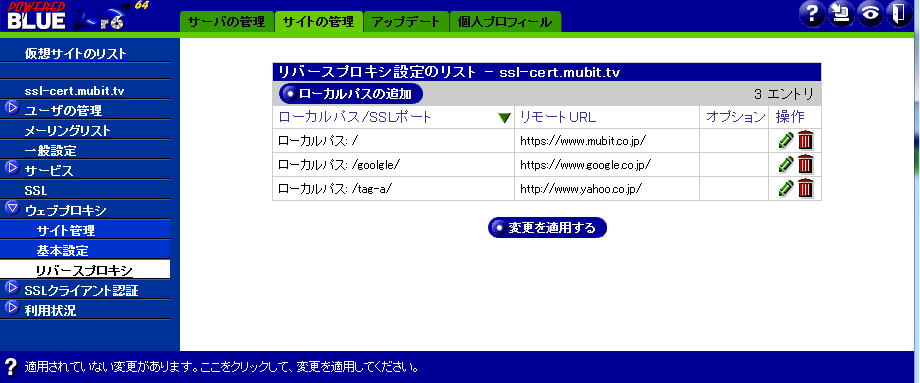

リバースプロキシ設定画面

複数のリバース先を指定出来ます

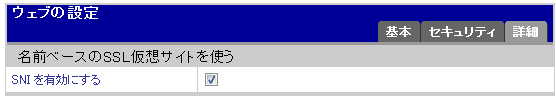

1台のサーバーで、複数のSSLクライアント認証サイトの運用に対応

テナントごとに、個別に「サイト管理者の権限をアサイン」して運用が出来ます

仮想サイト毎に、個別にSSLクライアント認証やリバースプロキシのサービスを提供

固定IPアドレスが1個の場合でも、複数の仮想サイトを構築して仮想サイトごとに

個別のSSLのサーバー証明書を登録・運用出来ます

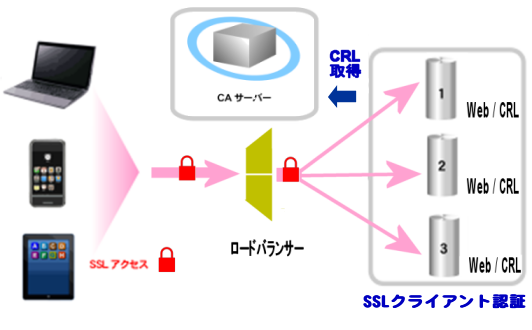

ロードバランサーではhttpsのサービスを通過させます

複数のWebサーバーでSSLクライアント認証

通信経路全域でSSL通信(終端のWeb側でのSSLクライアント認証)

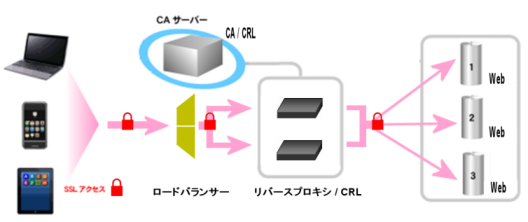

ロードバランサー配下に

「Powereed BLUE SSLクライアント認証&リバースプロキシ」設置

SSLクライアント認証後に既存Webサーバー側にリダイレクト

リバースプロキシ側でSSLクライアント認証を行うため、既存Web側での設定変更は不要

通信経路全域でSSL通信(常時SSL&終端までのSSL通信に対応)

SSLクライアント認証 グループウエアへのアクセス例

SSLクライアント証明書 〇 SSLクライアント証明書 ✕

提供形態

VMware ESXi / Hyper-Vに対応

仮想基盤にインポートするだけで、すぐに運用が開始できます

AWSやAzure、FUJITSU Cloud Service for OSS(富士通)

Enterprise Cloud (NTT communications)、ALTUS (GMOクラウド)、VPS他

製品構成や仕様

情報