当社では「Powered BLUE」サーバー・アプライアンスのデモサイトを一般公開しております。

Powered BLUE サーバーの各種設定や、外部認証(SAML / ワンタイムパスワード / SSLクライアント認証など)との連携動作を実際にご確認いただけます。

仕様や動作環境については、➡こちら をご確認ください。

Powered BLUE デモサーバー構成

1台のPowered BLUE サーバー上に、8個の仮想サイト(マルチドメイン・マルチサイト)を構築

認証対応(SAML・OTP・SSLクライアント認証)のWebサイト

認証対応(SAML・OTP・SSLクライアント認証)のリバースプロキシ・サイト

Webやリバースプロキシ・サイトには、Let’s

Encrypt のSSLサーバー証明書を利用

各種の操作などを確認することが出来ます。

また仮想サイトごとに個別の仮想サイトの 「管理者をアサイン」 することで、仮想サイトの 「権限を移譲」 出来ます。

| 仮想サイト-1 | Webサイト / 失効リスト |

|---|---|

| Private-CA SSLクライアント証明書発行・失効 crl運用 |

*cert.crl へは、アクセス制限を設定して運用 |

Powered BLUE デモサーバー管理サイト

- 管理サイト ( pb-demo.powered.blue )

- Web / Mail / DNS / SPF / DKIM / DMARC 機能

- syslog サーバー機能

-

仮想サイト-1 ( demo1-ca.powered.blue

) / Private-CA (SSLクライアント証明書発行&CRL運用)

* WebサイトやリバースプロキシサイトのSSLクライアント認証用のSSLクライアント証明書を発行 - 仮想サイト-2 ( demo1-web-std.powered.blue ) / Webサイト (認証なし)

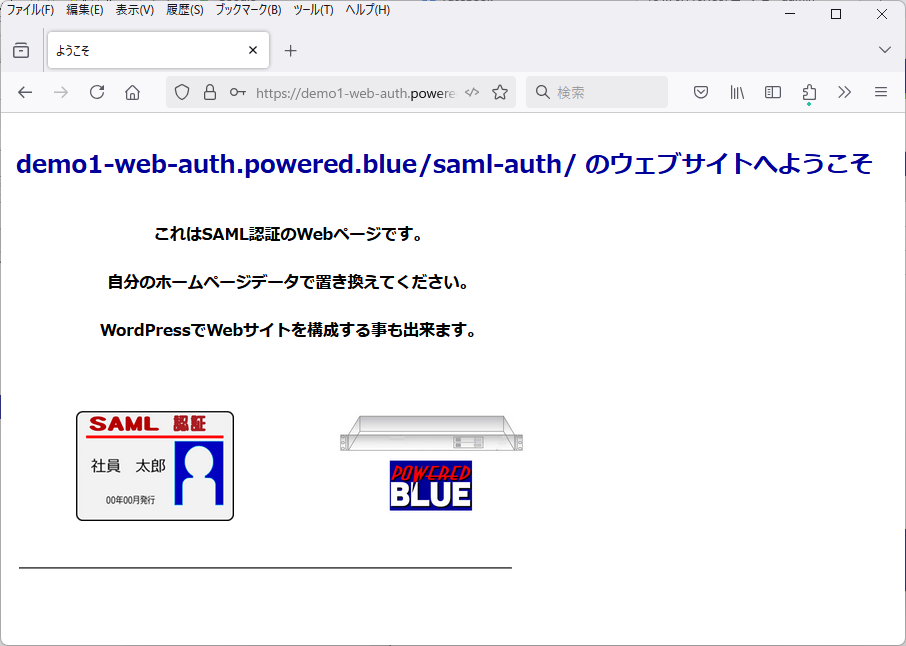

- 仮想サイト-3 ( demo1-web-auth.powered.blue ) / Webサイト (OTP認証/SSLクライアント認証/SAML認証)

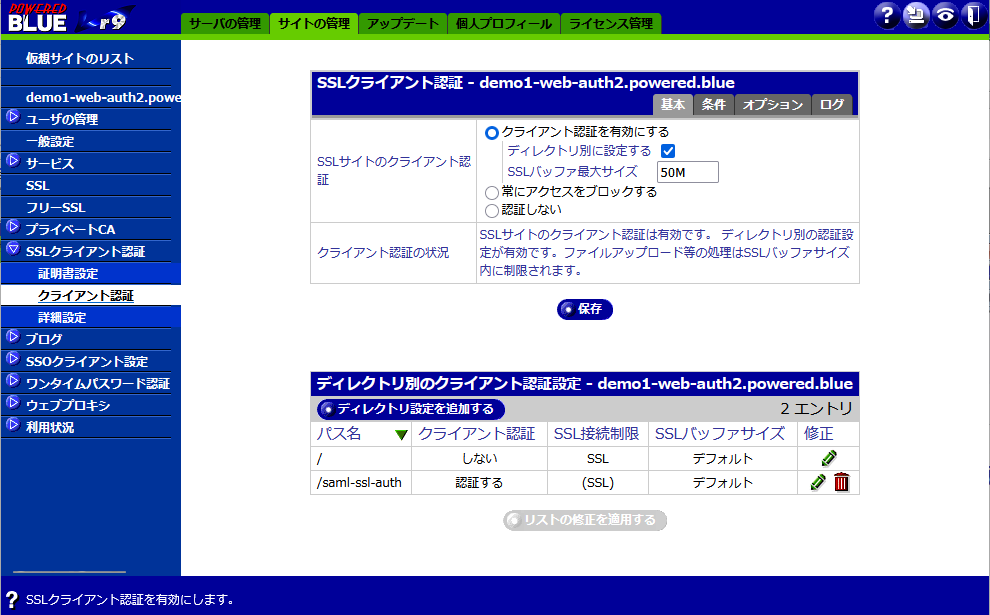

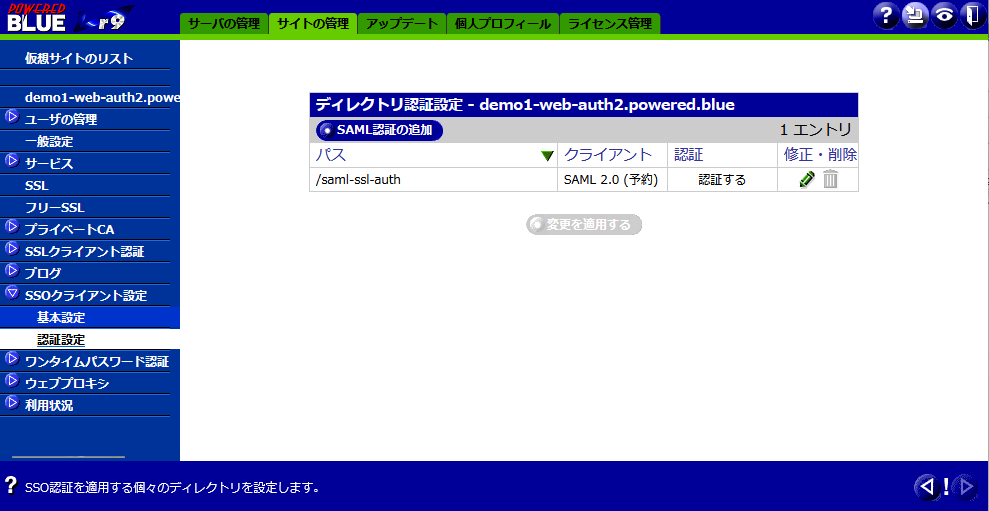

- 仮想サイト-4 ( demo1-web-auth2.powered.blue ) / Webサイト (SAML認証+SSLクライアント認証併用)

- 仮想サイト-5 ( demo1-revp-std.powered.blue ) / リバースプロキシ (認証なし)

- 仮想サイト-6 ( demo1-revp-auth.powered.blue ) / リバースプロキシ (OTP認証/SSLクライアント認証/SAML認証)

- 仮想サイト-7 ( demo1-revp-auth2.powered.blue ) / リバースプロキシ (SAML認証+SSLクライアント認証併用)

各仮想サイトのLet’s Encrypt

によるのSSLサーバー証明書取得&自動更新

WordPressによるWebサイトのコンテンツ作成 (マルチサイト対応 )

RoundcubeによるWebメール

(マルチサイト対応 )

Powered BLUE 管理サイトへのアクセス

管理画面にアクセス出来ない場合

Firewallなどで社内LANからWAN側の「ポート81」へのアクセスが許可されていない

社内のFirewall を変更(例 81番ポートへのアクセスを許可)

国内キャリア回線のWAN からアクセスする (例 スマートフォンからアクセスする)

| 管理サイト | 詳細 |

|---|---|

| 管理サイト | https://pb-demo.powered.blue:81 |

| 管理者名 | admin |

| パスワード | Poweredblue-demo |

| 仮想サイト-1 | https://demo1-web-std.powered.blue:81 |

| 仮想サイト-1 管理者名 | demo1-web-std-site-admin |

| サイト管理者権限 | サイト管理 |

| 仮想サイト-2 | https://demo1-web-auth.powered.blue:81 |

| 仮想サイト-2 管理者名 | demo1-web-auth-site-admin |

| サイト管理者権限 | ワンタイムパスワード設定 / SSLクライアント認証 / SAML認証 |

| 仮想サイト-3 | https://demo1-web-auth2.powered.blue:81 |

| 仮想サイト-3 管理者名 | demo1-web-auth2-site-admin |

| サイト管理者権限 | SSLクライアント認証 / SAML認証 |

管理サイトの権限では、全ての仮想サイトの設定にアクセスが出来ます

管理者は仮想サイト毎に、仮想サイト管理者に表示できる内容を指定できます

仮想サイトのサイト管理者の権限では、仮想サイトの設定のみにアクセスが出来ます

例-1 標準のWebサイトへのアクセス&デモ

仮想サイト-1・標準のWebサイト

| 仮想サイト-1 | 認証なしのWebサイト |

|---|---|

| 標準のWebページ | https://demo1-web-std.powered.blue |

* フリープラグインを利用してWebサイトのコンテンツをWordPressのコンテンツに変更が出来ます

例-2 認証機能付属のWebサイトへのアクセス&デモ

仮想サイト-2 認証機能対応のWebサイト

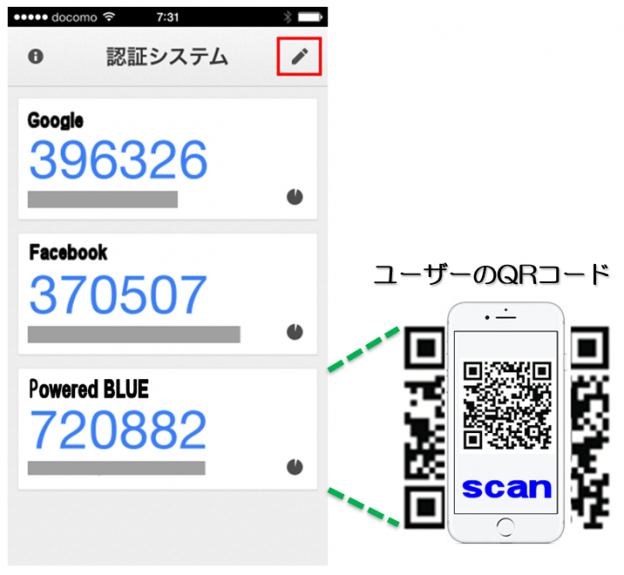

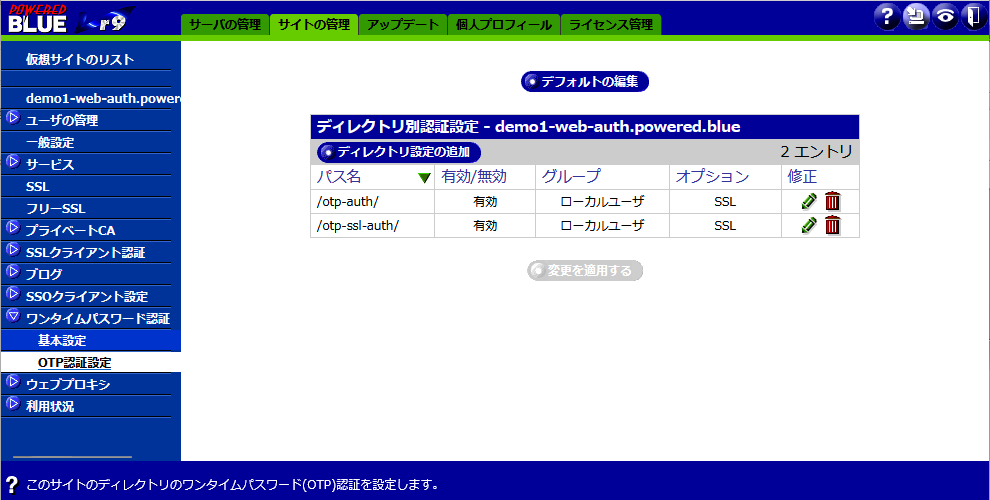

・2-1) Webページ ( ワンタイムパスワード認証対応 )

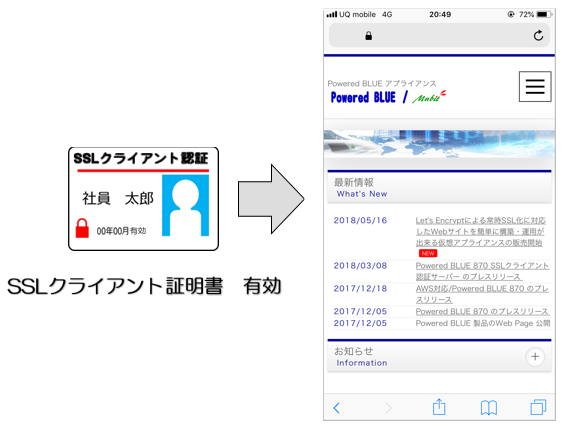

・2-2) Webページ ( SSLクライアント認証対応 )

・2-3) Webページ ( SSLクライアント認証+ワンタイムパスワード認証対応 )

・2-4) Webページ ( SAML認証対応 )

・3-1) Webページ ( SAML認証&SSLクライアント認証対応 )

・4-1) Webページ ( SAML認証対応roundcube )

へのアクセス手順

| 仮想サイト 2-1 | ワンタイムパスワード認証 |

|---|---|

| ワンタイムパスワード用共有鍵 | 共有鍵/QRコードはユーザー毎に異なります |

| ユーザーのQRコード入手先 | https://demo1-web-auth.powered.blue:81/ |

| ユーザーアカウント | tanaka |

| パスワード | Giro2-Tanaka |

| ユーザー / tanakaの 共通鍵/QRコードの表示方法 |

「ワンタイムパスワード認証」 の項を選択 「管理(QRコード)」 の項を選択 「文字列およびQRコードで表示する」 をクリック 以下の「QRコード」および「文字コード」が表示されます |

| ワンタイムパスワード 共通鍵/文字コード表示 |

YIB23A47DOKVX5Y7TBOPX5WZX6EQB6YY |

| ワンタイムパスワード 共通鍵/QRコード表示 |

|

| QRコードの登録 |

ご利用の PC/モバイル機器でソフトウエアトークン(google authenticator)などを利用して、上記の「QRコード

」もしくは「文字コード」を読み取り登録します

|

| ワンタイムパスワード認証のWebページ | https://demo1-web-auth.powered.blue/otp-auth/ |

| アクセス手順 |  |

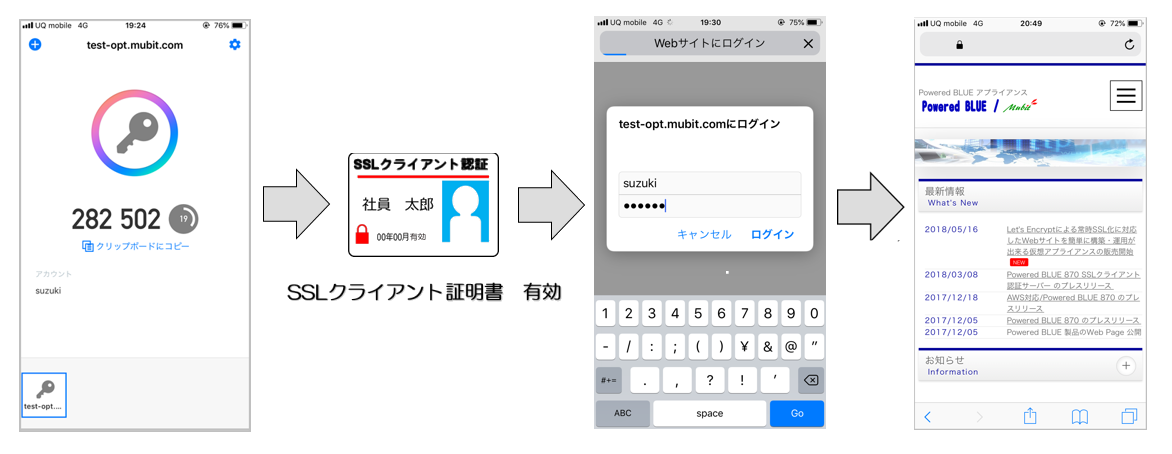

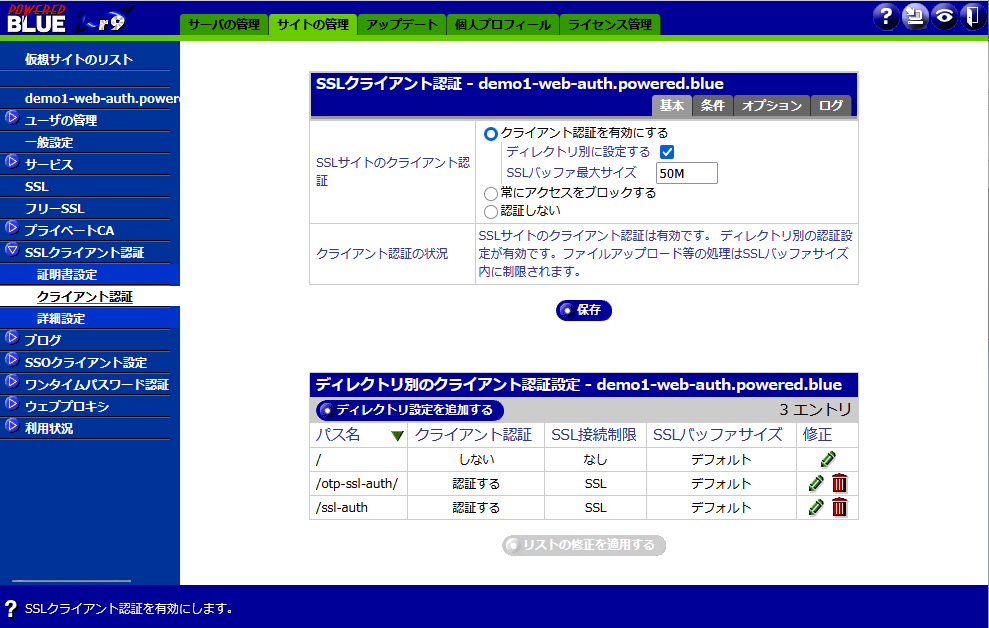

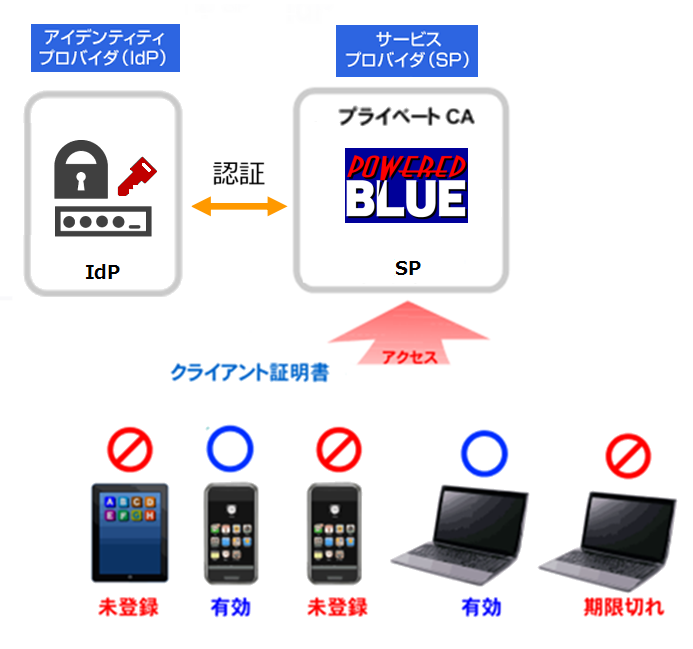

| 仮想サイト 2-2 | SSLクライアント認証 |

|---|---|

| SSLクライアント証明書 |

SSLクライアント証明書をご利用のブラウザや端末にインストールします (Private-CAは別サーバーで独自に運用 *1) demo-user@powered.blue-20370321.p12 |

| SSLクライアント証明書インストール時のパスワード | demo-user-N1 |

| SSLクライアント認証のWebページ | https://demo1-web-auth.powered.blue/ssl-auth/ |

| アクセス手順 |  |

| 仮想サイト 2-3 | SSLクライアント認証 & ワンタイムパスワード認証併用 |

|---|---|

| 設定 | 2-1)のワンタイムパスワード設定 および 2-2)のSSLクライアント証明書を入手しておきます |

| SSLクライアント認証&ワンタイムパスワード認証併用のWebページ | https://demo1-web-auth.powered.blue/otp-ssl-auth/ |

| アクセス手順 |  |

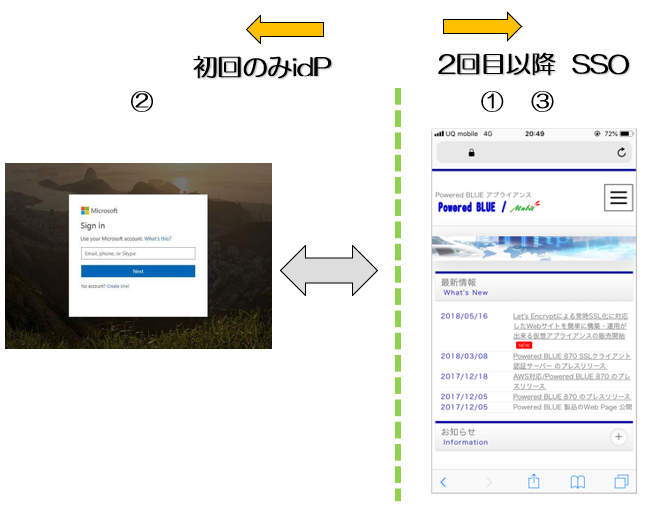

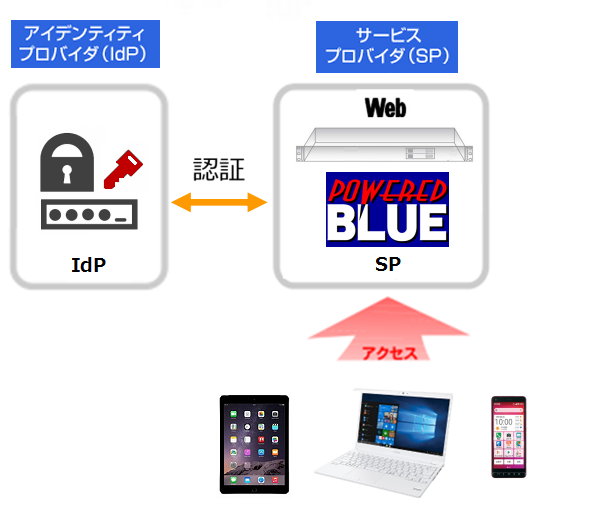

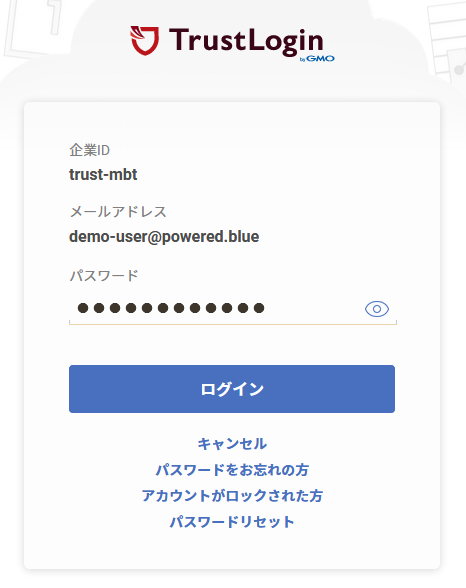

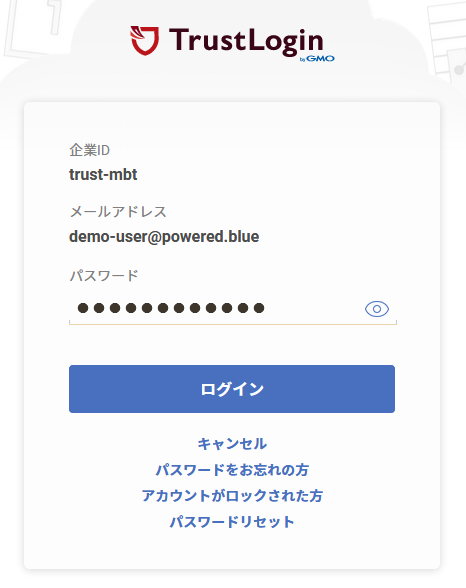

| 仮想サイト 2-4 | SAML認証 |

|---|---|

| SAML認証のWebページ | https://demo1-web-auth.powered.blue/saml-auth/ |

| SAML-idP | SAML認証のidPとして 「TrustLogin 」を利用しています |

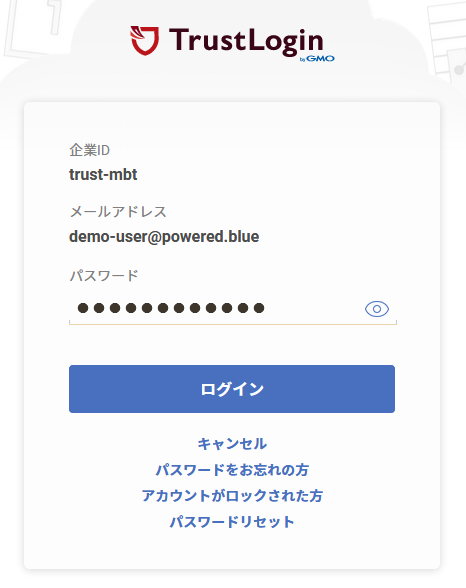

| SAML-SPへの初回アクセス | TrustLogin の管理画面が表示されます |

| TrustLoginへの入力項目 | SAML-idP |

| 企業ID | trust-mbt |

| メールアドレス | demo-user@powered.blue |

| ぱすわ~ど | demo-user-N1 |

| アクセス手順 |  |

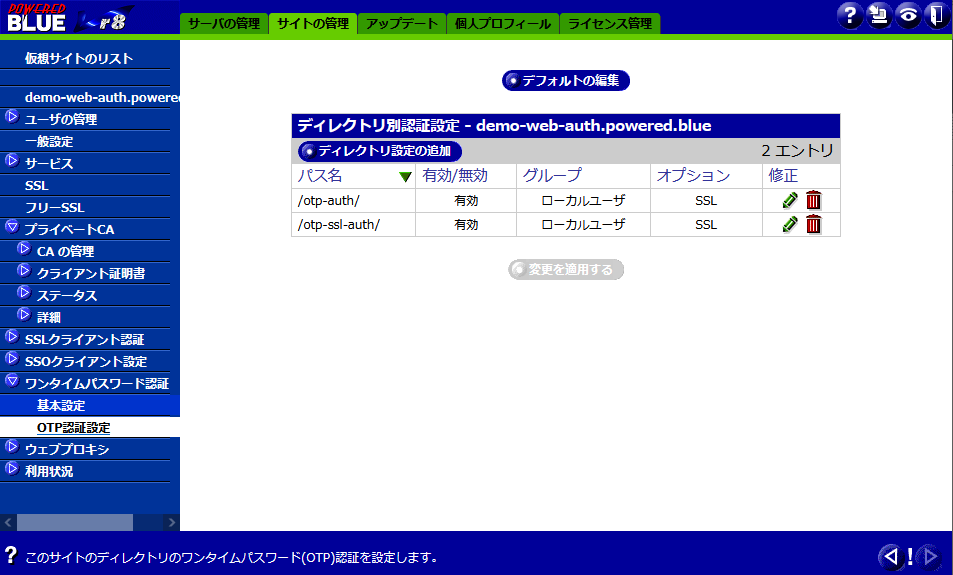

・ https://demo1-web-auth.powered.blue/otp-auth/ へワンタイムパスワード認証を設定

ワンタイムパスワードを生成するトークンは、無償のソフトウエアトークンなどが利用できます

Google Authenticator インストール&設定例

WinAuth インストール&設定例

Authy インストール&設定例

IIJ SmartKey インストール&設定例

Microsoft Authenticator インストール&設定例

他

ご利用の端末にソフトウエアトークンをインストールします

カメラ付きモバイル端末でQRコードをスキャンする。もしくは、文字コード/共通鍵をPC用のソフトウエアトークンに登録します

アクセス手順

1) ワンタイムパスワード用のQRコードを入手

アカウント tanaka / パスワード Giro2-Tanaka

https://demo1-web-auth.powered.blue:81/

2)ワンタイムパスワードの表示

ワンタイムパスワード xxxxxx

3)Webサイトにアクセス アカウント/ワンタイムパスワード入力

アカウント tanaka / ワンタイムパスワード xxxxxx

https://demo1-web-auth.powered.blue/otp-auth/

4)認証の成功後 Webサイトの表示

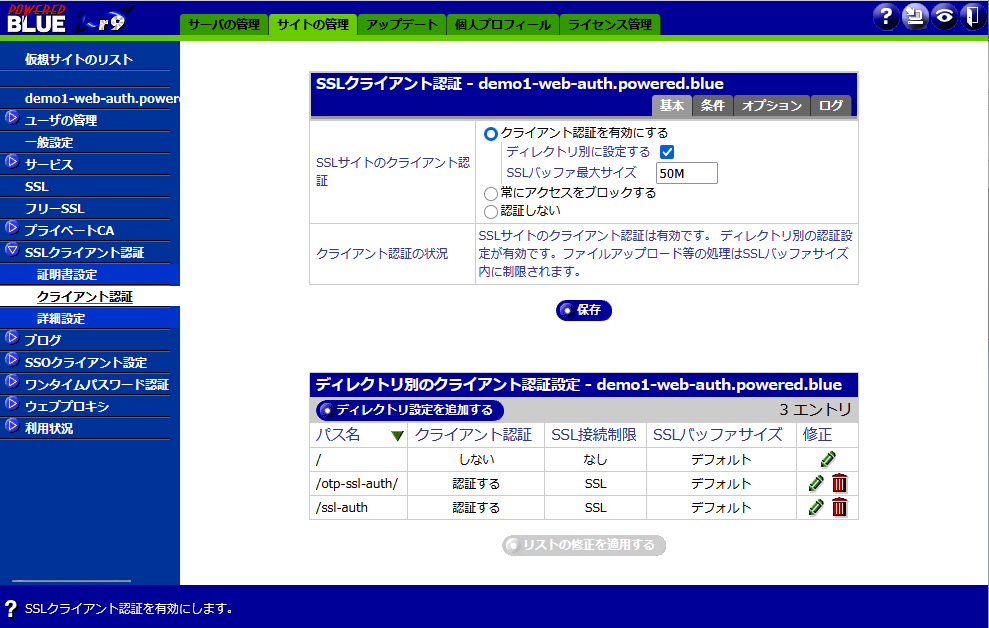

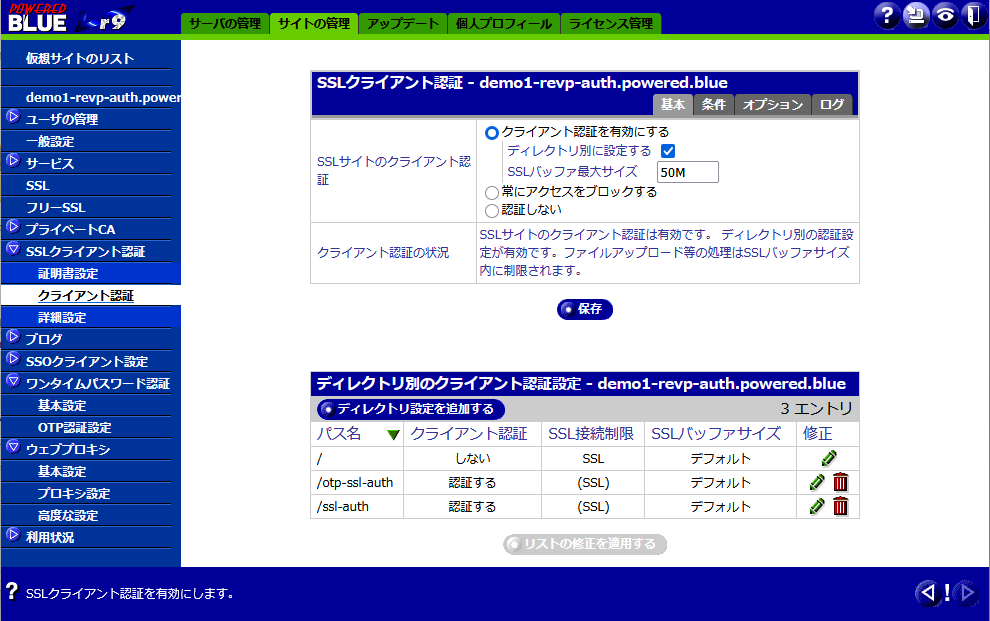

・ https://demo1-web-auth.powered.blue/ssl-auth/ へSSLクライクライアント認証を設定

事前設定

ご利用の端末やブラウザに「SSLクライアント証明書」をインストールします

SSLクライアント証明書インストール時のパスワードは demo-user-N1 です

・ https://demo1-web-auth.powered.blue/otp-ssl-auth/ へSSLクライアント認証を設定

・ https://demo1-web-auth.powered.blue/otp-ssl-auth/ へワンタイムパスワード認証を設定

事前設定

上記 2-1) ワンタイムパスワード および 2-2) SSLクライアント認証 の設定を行います

アクセス

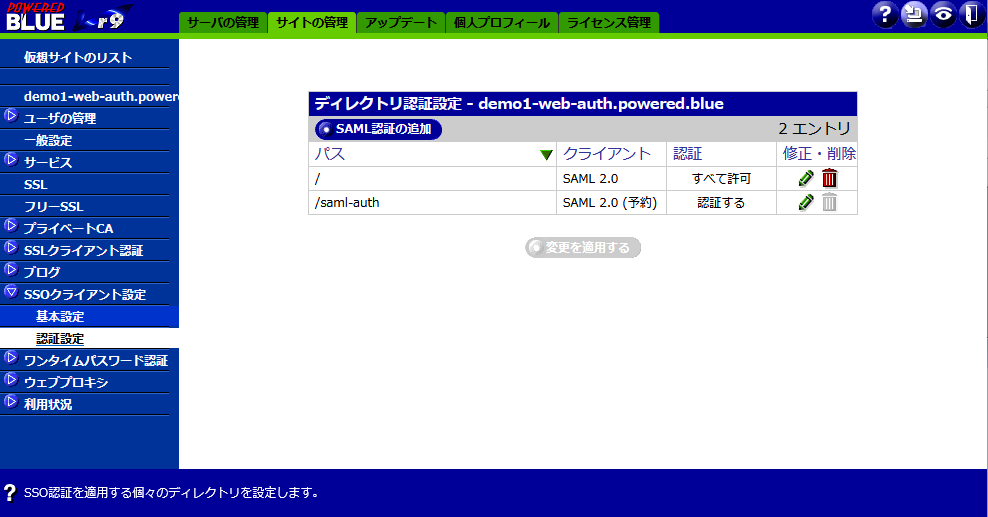

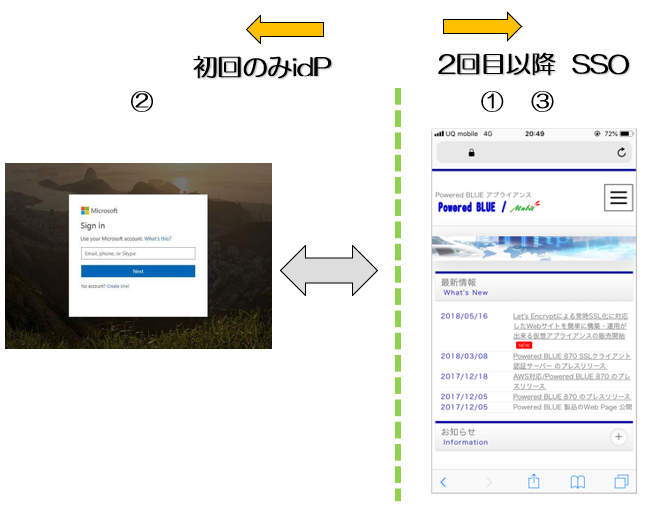

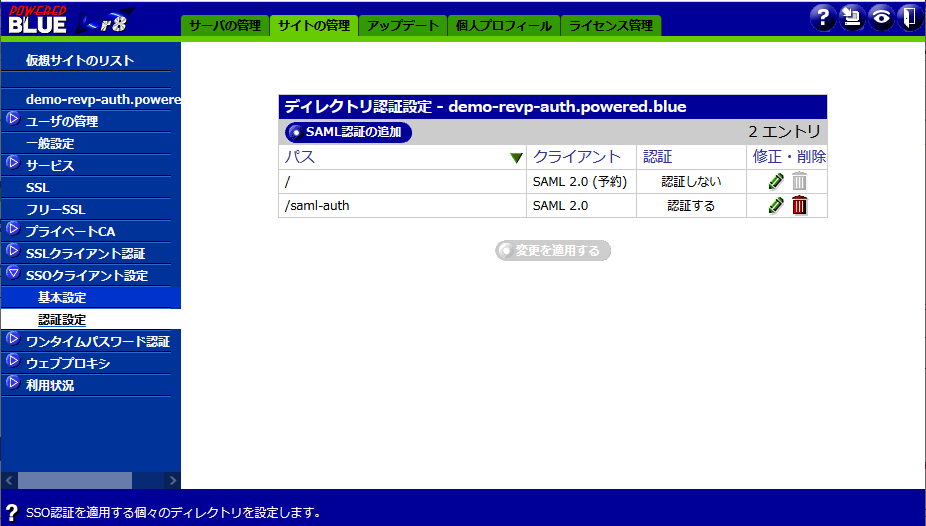

・ https://demo1-web-auth.powered.blue/saml-auth/ へSAML認証を設定

アクセス手順

1) Webへアクセス

2) TrustLogin へアクセス

初回のアクセス時には、TrustLogin の画面が表示されます

3)TrustLogin への アカウント情報を入力

企業ID trust-mbt / メールアドレス demo-user@powered.blue /

パスワード demo-user-N1

4) ターゲットのWeb表示

例-3 認証機能付属のWebサイトへのアクセス&デモ

仮想サイト-3 認証機能対応のWebサイト

| 仮想サイト 3-1 | SSLクライアント認証 / SAML認証 |

|---|---|

| SSLクライアント証明書 |

SSLクライアント証明書をご利用のブラウザや端末にインストールします (Private-CAは別サーバーで独自に運用 *1) demo-user@powered.blue-20370321.p12 |

| SSLクライアント証明書インストール時のパスワード | demo-user-N1 |

| SSLクライアント認証& SAML認証のWebページ | https://demo1-web-auth2.powered.blue/saml-ssl-auth/ |

| SAML-idP | SAMLのidPとして 「TrustLogin 」を利用しています |

| SAML-SPへの初回アクセス | TrustLogin の管理画面が表示されます |

| TrustLoginへの入力項目 | SAML-idP |

| 企業ID | trust-mbt |

| メールアドレス | demo-user@powered.blue |

| ぱすわ~ど | demo-user-N1 |

| アクセス手順 |  |

・ https://demo1-web-auth2.powered.blue/saml-ssl-auth/ へSSLクライアント認証を設定

事前設定

ご利用の端末やブラウザに「SSLクライアント証明書」をインストールします

SSLクライアント証明書インストール時のパスワードは demo-user-N1 です

・ https://demo1-web-auth2.powered.blue/saml-ssl-auth/ へSAML認証を設定

アクセス手順

1) Webへアクセス

2) TrustLogin へアクセス

初回のアクセス時には、TrustLogin の画面が表示されます

3)TrustLogin への アカウント情報を入力

企業ID trust-mbt / メールアドレス demo-user@powered.blue

/ パスワード demo-user-N1

4) ターゲットのWeb表示

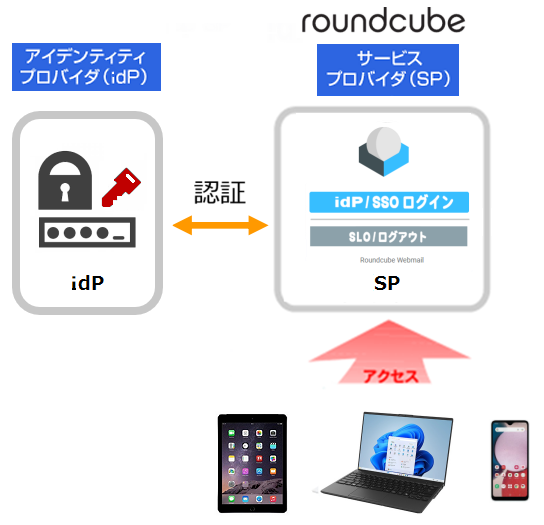

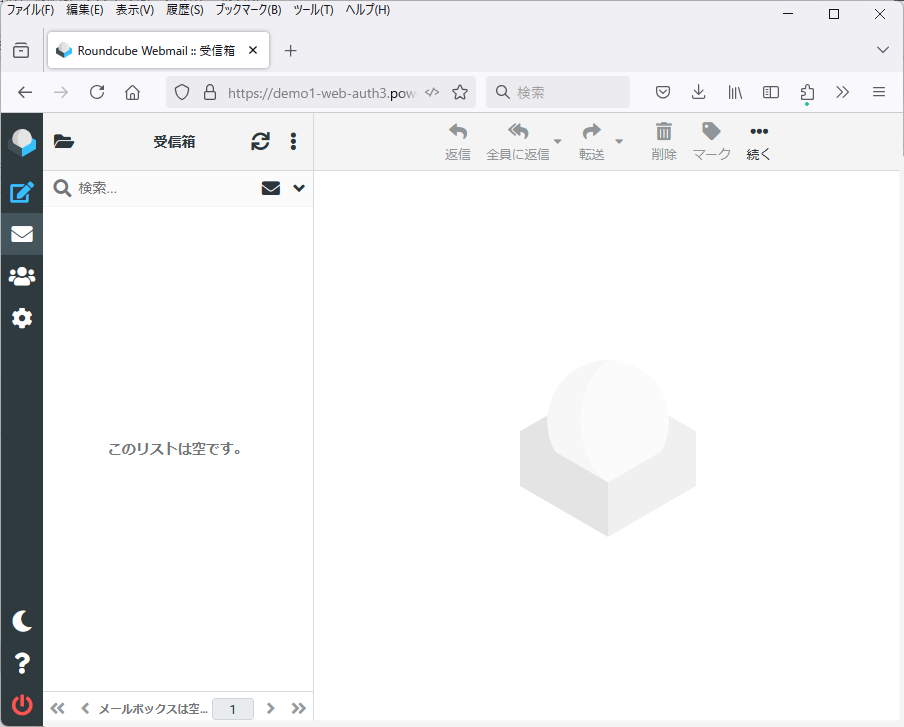

例-4 SAML認証対応のroundcubeへのアクセス&デモ

仮想サイト-4 認証機能対応のWebサイト ( SSOT対応のRoundcube )

| 仮想サイト 4-1 | SSO対応のroundcube / SAML認証 |

|---|---|

| SAML認証のWebページ | https://demo1-web-auth3.powered.blue/sso/webmail/ |

| SAML-idP | SAML認証のidPとして 「TrustLogin 」を利用しています |

| SAML-SPへの初回アクセス | TrustLogin の管理画面が表示されます |

| TrustLoginへの入力項目 | SAML-idP |

| 企業ID | trust-mbt |

| メールアドレス | demo-user@powered.blue |

| ぱすわ~ど | demo-user-N1 |

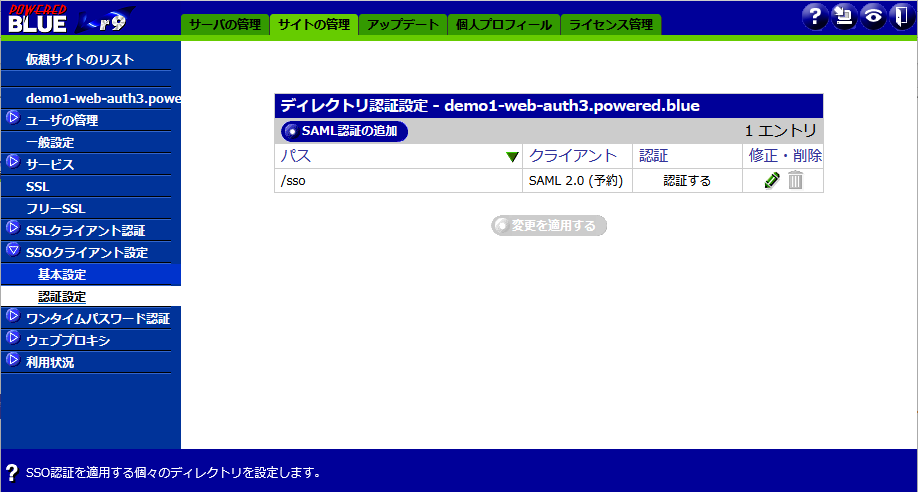

・ https://demo1-web-auth3.powered.blue/sso/webmail/ へSAML認証を設定

1) Webアクセス -> 2) TrustLoginアクセス -> 3) アカウント入力

4) Webメール (Roundcube) へ自動ログイン

例-5 リバースプロキシへのアクセス&デモ

仮想サイト-5 標準のリバースプロキシサイト

| 仮想サイト 5-1 | 標準のリバースプロキシ ( 認証なし ) |

|---|---|

| アクセス先 | https://demo1-revp-std.powered.blue/ |

| リダイレクト先 | https://www.mubit.co.jp/ |

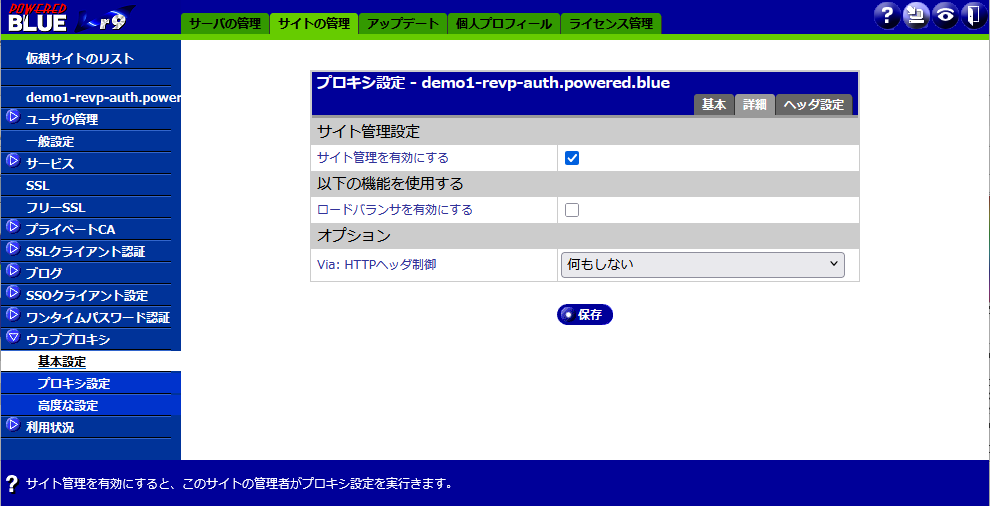

例-6 認証機能付属リバースプロキシへのアクセス&デモ

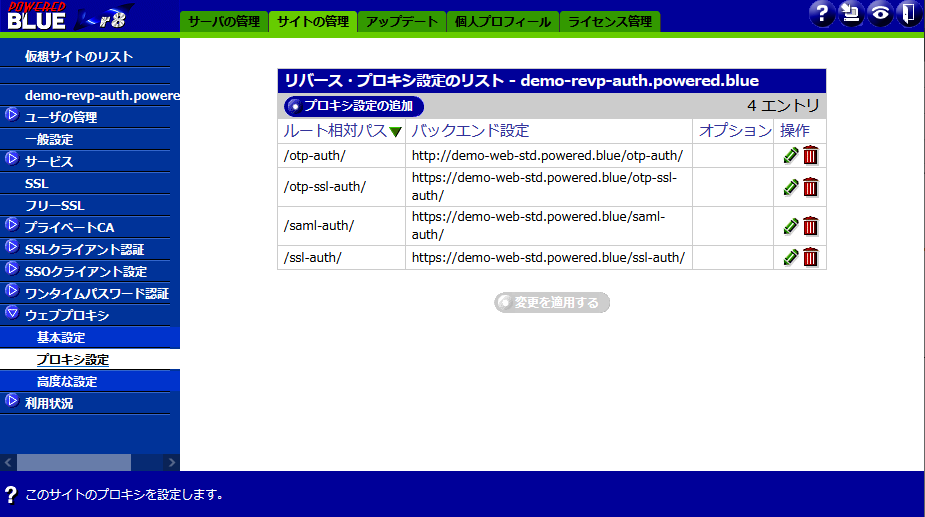

仮想サイト-6 認証機能対応のリバースプロキシサイト

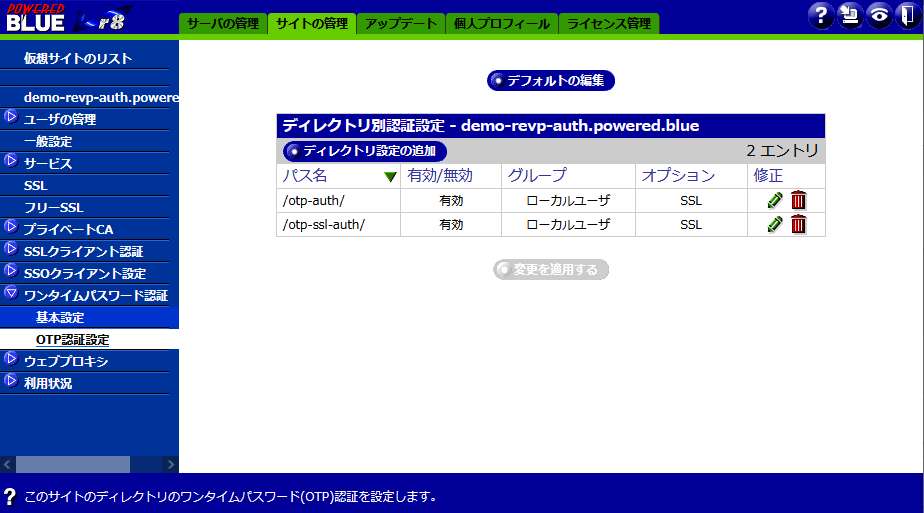

・6-1) リバースプロキシ ( ワンタイムパスワード認証対応 )

・6-2) リバースプロキシ ( SSLクライアント認証対応 )

・6-3) リバースプロキシ ( ワンタイムパスワード認証+SSLクライアント認証対応 )

・6-4) リバースプロキシ ( SAML認証対応 )

| 仮想サイト 6-1 | ワンタイムパスワード ( OTP ) 認証リバースプロキシ |

|---|---|

| ユーザーアカウント | itoh |

| パスワード | Hiro3-itoh |

| 設定 | https://demo1-revp-auth.powered.blue:81/ にて2-1)と同様の手順で共有鍵/QRコードを入手・登録しておきます |

| 共有鍵 / 文字コード | HL4NGDVGN2GR2QXDMH3YW3AMKIR65L2C |

| 共有鍵 / QRコード |  |

| OTP認証RevPサイト | https://demo1-revp-auth.powered.blue/otp-auth/ |

| リダイレクト先 | https://demo1-web-std.powered.blue/otp-auth/ |

・ https://demo1-revp-auth.powered.blue/otp-auth/ へワンタイムパスワード認証を設定

・ リダイレクト先を設定

| 仮想サイト 6-2 | SSLクライアント認証リバースプロキシ |

|---|---|

| 設定 | 2-2)のSSLクライアント証明書をブラウザへインストールしておきます |

| SSL認証RevPサイト | https://demo1-revp-auth.powered.blue/ssl-auth/ |

| リダイレクト先 | https://demo1-web-std.powered.blue/ssl-auth/ |

| アクセス手順 |  |

| 仮想サイト 6-4 | SAML認証リバースプロキシ |

|---|---|

| SAML認証RevPサイト | https://demo1-revp-auth.powered.blue/saml-auth/ |

| リダイレクト先 | https://demo1-web-std.powered.blue/saml-auth/ |

| SAML-idP | idPには TrustLogin を利用しています |

| アクセス手順 |  |

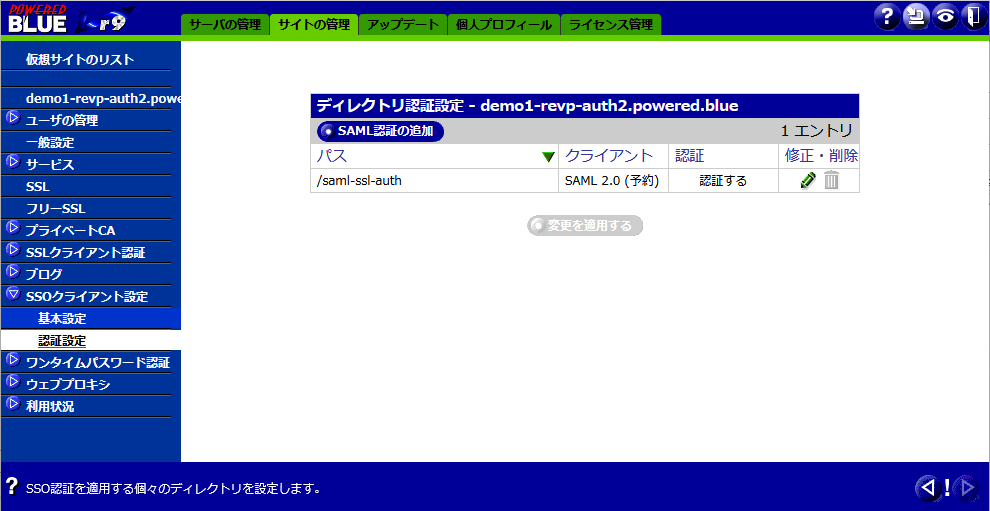

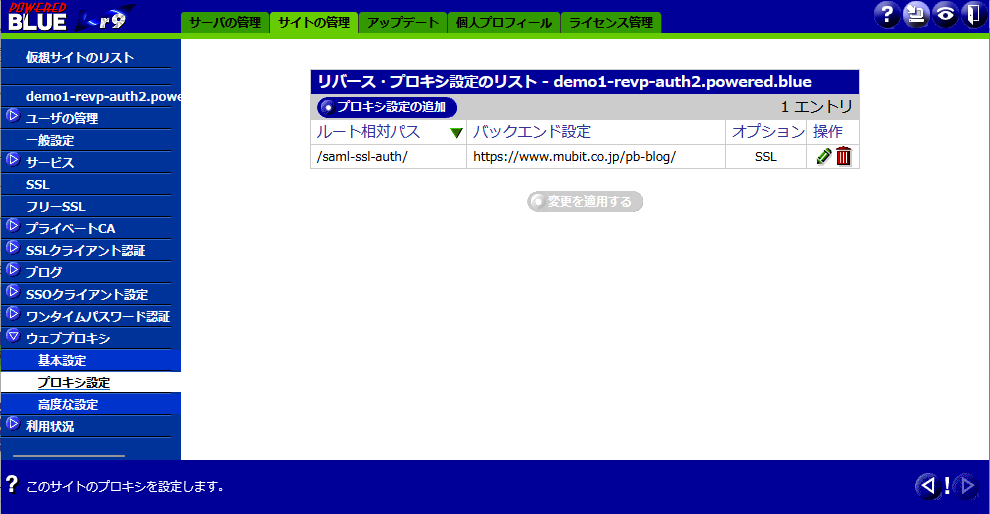

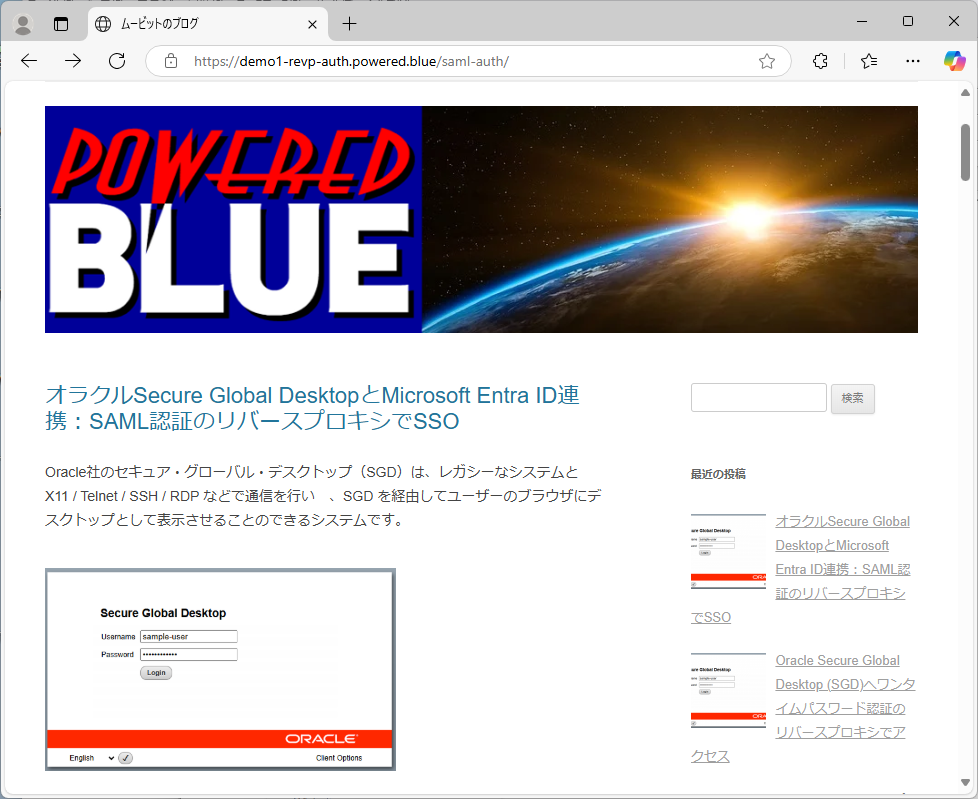

例-7 認証機能付属リバースプロキシへのアクセス&デモ

仮想サイト-7・マルチ認証対応のリバースプロキシサイト

| 仮想サイト 7-1 | SAML認証 + SSLクライアント認証併用リバースプロキシ |

|---|---|

| 設定 | 2-2)のSSLクライアント証明書をブラウザへインストールしておきます |

| SSLクライアント認証時のパスワード | demo-user-N1 |

| マルチ認証RevPサイト | https://demo1-revp-auth2.powered.blue/saml-ssl-auth/ |

| リダイレクト先 | https://demo1-web-std.powered.blue/saml-ssl-auth/ |

| TrustLoginへの入力項目 | SAML-idP |

| 企業ID | trust-mbt |

| メールアドレス | demo-user@powered.blue |

| パスワード | demo-user-N1 |

・ https://demo1-revp-auth2.powered.blue/saml-ssl-auth/ へSAML認証を設定

・ リバースプロキシを設定

1) SSLクライアント認証 -> 2) TrustLoginアクセス -> 3) ターゲットのWeb表示

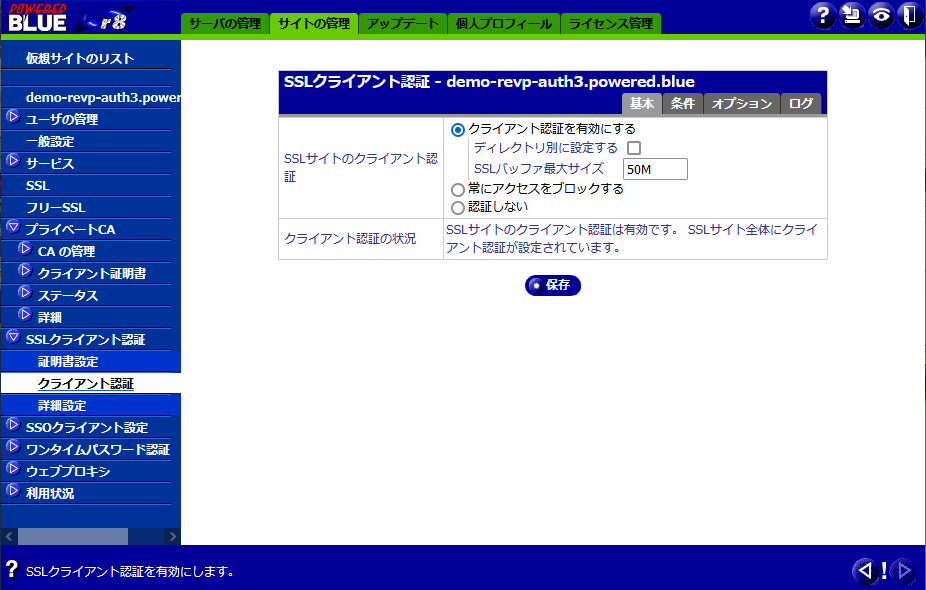

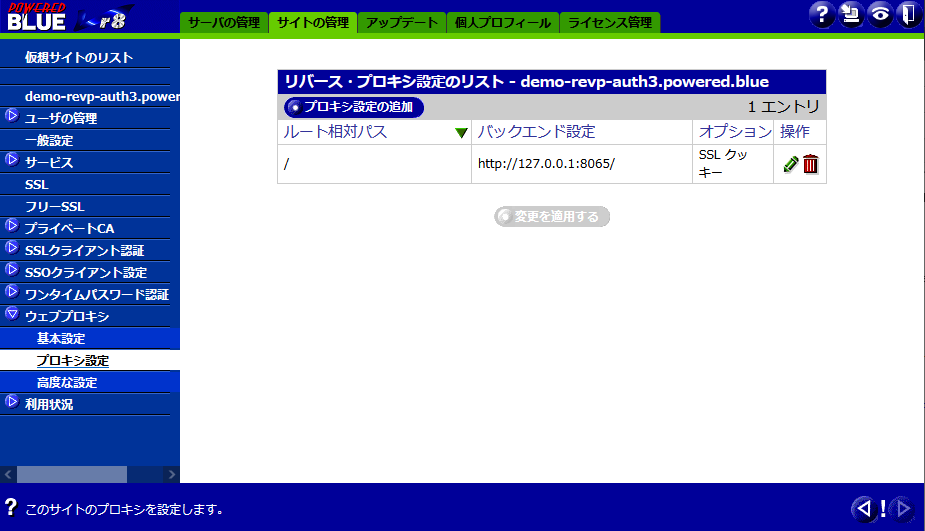

例-8 SSL認証機能付属ビジネスチャットMattermostへのアクセス

仮想サイト-8

・8-1) SSLクライアント認証対応 Mattermost

MattermostとSSLクライアント認証対応リバースプロキシを1台で運用

| 仮想サイト 8 | SSLクライアイント認証のMattermost |

|---|---|

| SSLクライアント証明書 |

SSLクライアント証明書をご利用のブラウザや端末にインストールします (Private-CAのサーバーを、自社で独自に運用 *1) demo-user@powered.blue-20370227.p12 |

| SSLクライアント証明書インストール時のパスワード | demo-user-N1 |

| SSLクライアント認証のWebページ アクセス元 |

https://demo1-revp-auth3.powered.blue/ |

| リバースプロキシのリダイレクト先Web Mattermost |

http://127.0.0.1:8065/ |

・ https://demo1-revp-auth3.powered.blue/ へSSLクライアント認証を設定

・ https://demo1-revp-auth3.powered.blue/ へリバースプロキシを設定

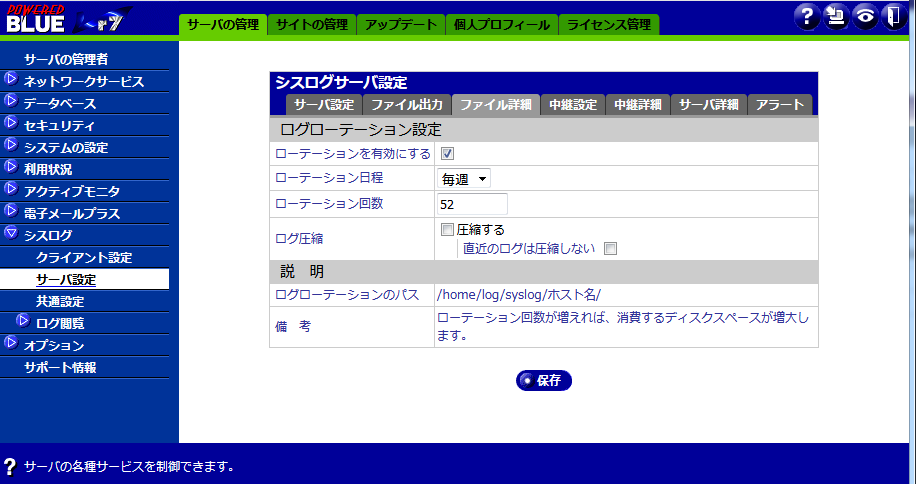

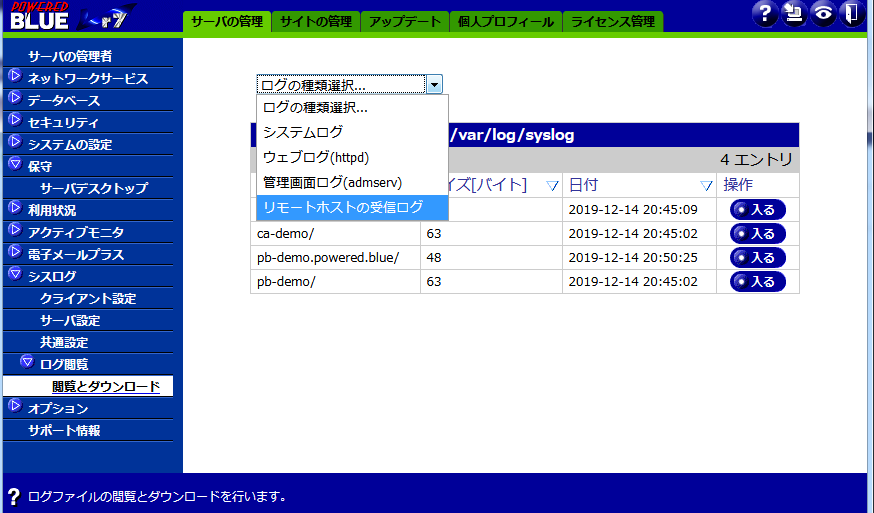

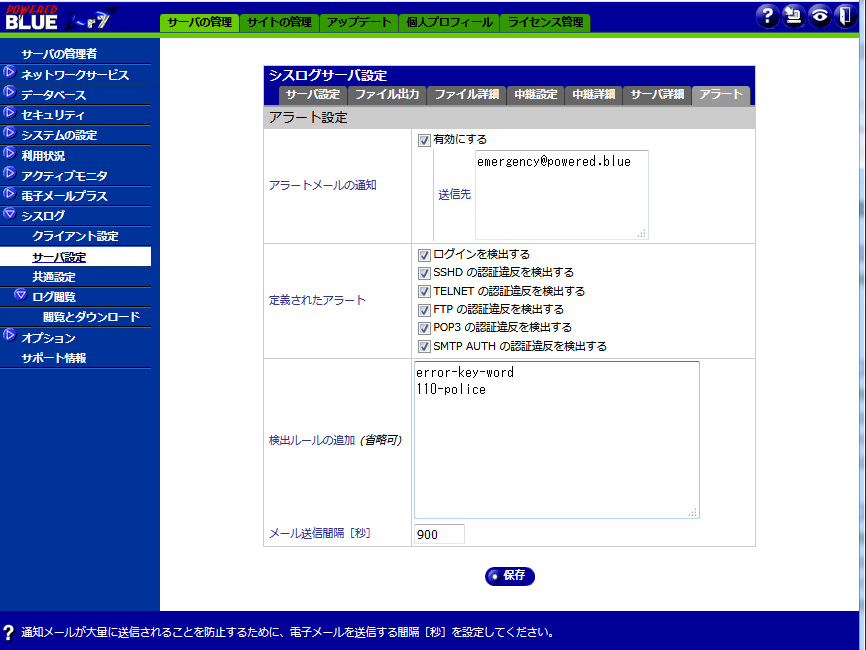

例-9 syslog server デモ

Powered BLUE をログ収集サーバー(syslogサーバー)として運用するデモです。

| 管理サイト | 機能 |

|---|---|

| 管理サイト | https://pb-demo.powered.blue:81 |

| 管理者名 | admin |

| パスワード | Poweredblue-demo |

| syslog機能 | syslog 送信・受信・中継サーバーとしての運用に対応 |

| 通信 | syslogの多重化送信や暗号化送信に対応 |

| キーワードトラップ | 指定キーワードによるトラップ&メール通知 |

| 保存・ローテーション | ログ保存期間&ローテーション回数・任意 |

| 2台のログを受信 | 1台目 pb-demo.powered.blue --> pb-demo.powered.blue 2台目 ca1-demo.powered.blue --> pb-demo.powered.blue |

| 保存先サーバー | pb-demo.powered.blue |

syslog 設定(送信&受信モードで運用)

受信ログ閲覧&ダウンロード

キーワードトラップ(受信ログに指定のキーワードがあった場合にメール通知)

syslog 保存期間は任意(例 52回ローテーションx毎週=1年間の保存)